Nová certifikačná autorita Let's Encrypt, ktorá bude ponúkať certifikáty pre SSL pre weby zdarma, odštartuje svoju verejnú prevádzku 3. decembra.

Prevádzkovateľ o tom informoval uplynulý týždeň.

Za Let's Encrypt je konzorcium troch významných IT respektíve internetových spoločností Mozilla, Akamai a Cisco, organizácia EFF, certifikačná autorita IdenTrust a spoločnosť Automattic prevádzkujúca WordPress.com. Ich cieľom je presadiť masový prechod webu na zabezpečené HTTPS stránky, ktoré sú pri prenose šifrované protokolom SSL.

Na rozdiel od existujúcich ponúk zdarma, napríklad StartSSL, za Let's Encrypt stoja popredné globálne IT a internetové spoločnosti a navyše celý proces vydávania jej bezplatných certifikátov bude zjednodušený novými softvérovými nástrojmi a bude plne automatizovaný.

Softvérový nástroj spustený na príslušnom webovom serveri pre danú doménu automaticky na podporovaných webových serveroch potvrdí systémom certifikačnej autority držanie domény, vytvorí kľúče, získa certifikát, podľa možností ho nainštaluje a následne pred expirovaním platnosti aj automaticky obnoví.

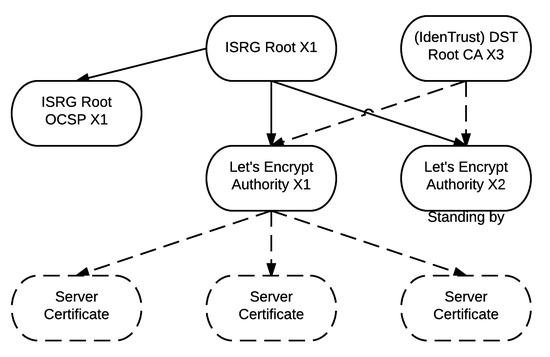

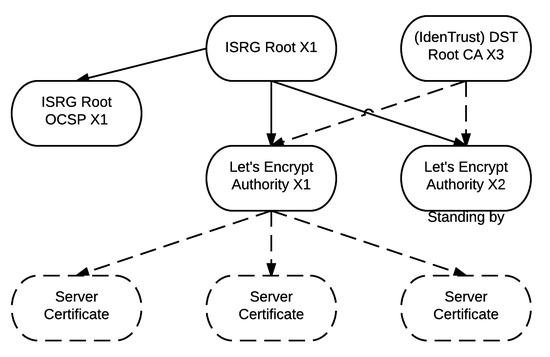

Schéma podpisovacích certifikátov Let's Encrypt, kliknite pre zväčšenie (obrázok: Let's Encrypt)

Prevádzkovatelia webov tak budú mať nasadenie SSL maximálne zjednodušené, čo by podľa iniciatívy mohlo viesť k výraznému zvýšeniu používanosti SSL a tým zvýšeniu bezpečnosti browsovania.

Aby mohli byť certifikáty Let's Encrypt široko akceptované, jej podpisové certifikáty sú zároveň podpísané certifikátom IdenTrust akceptovaným všetkými štandardnými softvérmi.

Certifikačná autorita už od septembra fungovala v limitovanom beta teste, v ktorom jej využitie vyžadovalo získanie pozvánky. Doteraz vydala viac ako 11 tisíc certifikátov. Prevádzka bude od 3. decembra označená ako verejná beta, keď podľa oznámenia chce ešte testovať a zlepšovať softvér pre automatizáciu získavania certifikátov.

| |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

| |

na moj web

Od: cubi

|

Pridané:

16.11.2015 11:53

Znamena to, ze ak mam svoj hobby web, kam sa ludia registruju, budem si tam moct hodit zdarma SSL?

|

| |

Re: na moj web

Od: jorgio

|

Pridané:

16.11.2015 11:57

ano

|

| |

Re: na moj web

Od: xbdisoana

|

Pridané:

17.11.2015 17:35

z coho budu zit ostatne CA ktore vydavaju certifikaty?

|

| |

Re: na moj web

Od: jalala

|

Pridané:

18.11.2015 9:30

predsa z lasky, ale myslim si ze ide len o zavedenie zaujmu prejst na https, a teda ostatne CA budu moct nadalej vydavat svoje certi, teda dufam, inak by to opat zavanalo centralizaciou a tym aj podozrenim zo spoluprace z tajnasami

|

| |

Re: na moj web

Od: kokakola

|

Pridané:

16.11.2015 11:57

Ano, ale to mozes urobit uz teraz a vyklikat si ho zdarma na https://www.startssl.com/

letsencrypt prinesie naviac tu automatizaciu ktoru vyuziju asi skor admini a najskor integruju niektore hostingove firmy

|

| |

Re: na moj web

Od: madafaka

|

Pridané:

16.11.2015 16:42

StartSSL / StartCom ti vyda certifikat len na subdomenu (nieco.mojweb.sk), Let's Encrypt by mal aj na celu domenu (mojweb.sk)

|

| |

Re: na moj web

Od: nou

|

Pridané:

16.11.2015 17:10

Nie startssl vydava certifikat pre nieco.sk a jednu subdomenu z toho. Najcastejsie www.nieco.sk

|

| |

Re: na moj web

Od: EasyL..

|

Pridané:

16.11.2015 17:11

To nie je pravda, mám u nich 2 certifikáty na domény "niečo".sk a "niečo".xyz

|

| |

Re: na moj web

Od reg.: K-NinetyNine

|

Pridané:

16.11.2015 18:17

nope. vydava na domenu plus jeden alias (subdomena). v pripade potreby si vies ale vyklikat viac krat zakazdym s inou subdomenou. je to pracne ale da sa to.

|

| |

Re: na moj web

Od: asi_ne

|

Pridané:

16.11.2015 15:00

na druhej strane, budes si to musiet obnovovat kazdych 90 dni oproti "normalnym" 365 dni

|

| |

Re: na moj web

Od: 255.255.255.0

|

Pridané:

16.11.2015 15:48

Nauc sa po slovensky. Mas chybu v poslednom slove.

|

| |

Re: na moj web

Od: j.n

|

Pridané:

16.11.2015 17:44

Ano. Ale toto obnovovanie je s poskytnutymi skriptami plne automaticke (v sucastnej bete aspon pre apache). A nie je problem okolo ich utility naskriptovat auto-obnovenie pre cokolvek ine.

|

| |

sfgsf

Od: gfssf

|

Pridané:

16.11.2015 12:43

Ked mam verejnu stranku, na ktorej mam verejne informacie, ziadnu registraciu (napriklad stranku o KVETINACH), potom na co mi je SSL? Mozno mi nieco unika, ale 'masove nasadenie pre vsetky weby' zahrna aj kopu statickych HMTL webov pripadne webov s cisto verejnymi informaciami. Ok niekto ukradne mojmu visitorovi google analytics cookies? Wow big deal. Ako to vidia ostatni?

|

| |

Re: sfgsf

Od: Stano987654

|

Pridané:

16.11.2015 12:50

Problem nastava, pokial ti poskytovatel (verejna wifi v kaviarni ... ) zmeni data za behu. Prida reklamu, zmeni informacie, uplne vymeni stranku. Toto je sposob ako sa tomu branit. Nasadenie na server/hosting je otazka par minut.

Kto ma tu moznost, verim ze to spravi.

|

| |

Re: sfgsf

Od reg.: gandor

|

Pridané:

16.11.2015 16:02

Ano. Ale taktiez je to pekny sposob ako vyradit s prevadzky rozne cache mechanizmi.

IMO je to pre cisto verejne weby len zbytocna pritaz (zvyseny traffic na server (papa proxy cache), zvysena latency koli vzdialenosti, potreba vyssieho vykonu pre en/decrypt na klient aj na server)...

|

| |

Re: sfgsf

Od: capek

|

Pridané:

24.11.2015 22:14

traffic narasta aj tak, kapacita uz nieje taky problem, ipv6 a tam cachuj. Devajsi sa zlepsuju siet sa stabilizuje. (2015)

|

| |

Re: sfgsf

Od: syntaxterrorX

|

Pridané:

16.11.2015 12:51

Že používanie cookies na statických HMTL weboch, prípadne weboch s čisto verejnými informáciami o schopnostiach a zámeroch ich tvorcov niečo hovorí.

|

| |

Re: sfgsf

Od: Stano987654

|

Pridané:

16.11.2015 12:53

A co ako ?

|

| |

Re: sfgsf

Od: Joe Buck

|

Pridané:

18.11.2015 21:59

Je niečo zlé na tom, ak mám na statickom webe Google Analytics?

|

| |

Re: sfgsf

Od: syntaxterrorX

|

Pridané:

19.11.2015 7:56

Je na tom pre návštevníkov niečo dobré? Zápisy na ich disky treťou stranou za dobré nepovažujem.

|

| |

Re: sfgsf

Od: Jozov brat

|

Pridané:

16.11.2015 12:56

Narychlo vymysleny pripad:

Zo strany uzivatela pri nepouziti HTTPS sa realne mozes prihlasovat kamkolvek. V podstate hocikedy sa moze medzi cielovy web a uzivatela niekto postavit a podvrhnut mu data. Napr. nespravne info o kvetoch vdaka comu dojde o vsetky kvety, co doteraz pestoval podla Tvojich dobrych rad, kedze niekto mu miest veci od Teba poslal bludy.

Takisto si moze utocnik vziat tvoje staticke HTML stranky a pred presmerovanim komunikacie na seba ich upravit - pridat trebars povinnu registraciu, alebo hocico ine.

Pravdaze to nie je zas tak jednoduche, ale stat sa to moze.

|

| |

Re: sfgsf

Od: syntaxterrorX

|

Pridané:

16.11.2015 13:24

Šak honeypotenie, ne? Najefektívnejšia identifikácia cieľov.

|

| |

Re: sfgsf

Od: dsfgdsxfz

|

Pridané:

16.11.2015 16:52

to je potenie pri honeni? :-)

|

| |

Re: sfgsf

Od: syntaxterrorX

|

Pridané:

17.11.2015 15:34

Perfektná svojka - tínedžerský sen.

|

| |

Re: sfgsf

Od: kokakola

|

Pridané:

16.11.2015 14:13

Dalsia z vyhod https je pouzitie protokolu HTTP/2.0 (ktory sa neda pouzit bez SSL teda http:// bude vzdy stary HTTP/1.1 alebo 1.0).

Ten prinasa vyhodu rychlejsieho nacitania stranok. Ale este nie je uplne rozsireny ale hostingy ktore ho podporuju pribudaju.

|

| |

pokrok nezastavis

Od reg.: Chuck Garabedian

|

Pridané:

16.11.2015 12:45

https://dsl.sk

|

| |

Re: pokrok nezastavis

Od: gertrudo

|

Pridané:

16.11.2015 18:59

Nefunguje:(

|

| |

Re: pokrok nezastavis

Od: rolh

|

Pridané:

17.11.2015 17:36

dsl.sk nepotrebuje sifrovat, ma sikovnych adminov ktori preveruju autenticity requestov vlastnymi trikmi

|

| |

hmm...

Od: jaroasd

|

Pridané:

16.11.2015 12:51

to akoze CA bude mat pristup na moj server?

|

| |

Re: hmm...

Od: wsdrsd

|

Pridané:

16.11.2015 13:34

Ano. Do DNS vystavis aktualne rootovske heslo ako TXT record s menom rootpassword a cestu ku certikatom s nazvom certpath. Nasledne bude schopna CA pravidelne (kazdych 90 dni) ti aktualizovat privatny kluc tak, aby zodpovedal tomu spravnemu certifikatu.

|

| |

Re: hmm...

Od: GustikPiestany

|

Pridané:

16.11.2015 13:43

lol, to su zlomyselne kecy!!

|

| |

Re: hmm...

Od: wsdrsd

|

Pridané:

16.11.2015 14:25

zalobaba.. beeee :-)

|

| |

Re: hmm...

Od: GustikPiestany

|

Pridané:

16.11.2015 13:45

to funguje tak, ze ty odosles kazdy pravidelny cas novy certificate request a dostanes naspatek podpisany certifikat.

take riesenie sa da realizovat cez nejaky rest api

|

| |

Re: hmm...

Od: wsdrsd

|

Pridané:

16.11.2015 14:26

Nove distra na to uz maju hotove packages.

|

| |

Re: hmm...

Od: syntaxterrorX

|

Pridané:

16.11.2015 13:49

Len jej odsúhlasíš prístup na zariadenia návštevníkov.

|

| |

ssl steal

Od: mif

|

Pridané:

16.11.2015 15:11

mam taky laik dotaz, ked si od nich vypytam ze chcem SSL pre www.tatrabanka.sk a mi ho daju a potom niekomu infiltrujem DNS a prezeniem ho ku mne a podstrcim mu stranku s mojim SSL a bude si mysliet ze je na secure original stranke. Aka tam je kontrola ze dana domena ma uz iny SSL? Resp ako toto je zabezpecovane? Oni tie CA medzi sebou komunikuju ci uz ta stranka ma SSL?

|

| |

Re: ssl steal

Od: Stano987654

|

Pridané:

16.11.2015 15:29

Nemyslim si, ze infiltrujes niekolko medzinarochych pripadne aj korenovych DNS.

|

| |

Re: ssl steal

Od: sdrrgss

|

Pridané:

16.11.2015 15:31

Nie. Neda sa. CA si overuje token u prevadzkovaneho webu. Alebo cez DNS, ako chces. Tym preukazes svoje opravnenie hybat so zdrojmi pod domenou tatarbanka.sk. T.j. celkom pekne a jednoducho tu: https://letsencrypt.org/howitworks/technology/

|

| |

Re: ssl steal

Od: madafaka

|

Pridané:

16.11.2015 16:46

certifikat na zvolenu domenu vydaju len majitelovi tej domeny, takze si to nejako overia (napr. zaslanim nejakeho klucu na mailserver s tou domenou)... tak v podstate funguju aj platene CA, nazyva sa to DV certifikat

|

| |

Zaujimave ale aj nebezpecne...

Od: FerinoX

|

Pridané:

16.11.2015 17:19

Je dolezite si uvedomit, ze toto konzorcium bude mat v rukach "primarne" kluce, takze bude vediet odsifrovat zabezpecenu komunikaciu.

Preto aj nadalej odporucam, pouzivat vlastne kluce, aj ked bude prehliadac "pindat", ze nie su podpisane autorizovanou entitou ;-).

Napr. v chrome sa to neda (nenasiel som to) vypnut pre okruh IP adries. Ak to niekto viete, napiste ako...

|

| |

Re: Zaujimave ale aj nebezpecne...

Od: sensei-san

|

Pridané:

16.11.2015 17:26

> toto konzorcium bude mat v rukach "primarne" kluce,

> takze bude vediet odsifrovat zabezpecenu komunikaciu.

Blbost.

|

| |

Re: Zaujimave ale aj nebezpecne...

Od: syntaxterrorX

|

Pridané:

16.11.2015 17:52

Cisco to v IronPort-och predsa už robí.

|

| |

Re: Zaujimave ale aj nebezpecne...

Od: FerinoX

|

Pridané:

16.11.2015 18:20

Co presne je podla Teba blbost ?

To, ze autorita, ktora ma vyssi kluc (v hierarchii) dokaze desifrovat data sifrovane klucom, ktory si nechas u nej podpisat a nasledne pouzijes pre kontrolu jej CA ?

|

| |

Re: Zaujimave ale aj nebezpecne...

Od: sensei-san

|

Pridané:

16.11.2015 21:20

CA nemá prístup ku kľúču, ktorým sa šifrujú prenášané dáta.

|

| |

Re: Zaujimave ale aj nebezpecne...

Od: peter678

|

Pridané:

16.11.2015 17:41

no to je ale kravina

|

| |

Re: Zaujimave ale aj nebezpecne...

Od: FerinoX

|

Pridané:

16.11.2015 18:18

A preco si myslis, ze sa mylim ?

|

| |

Re: Zaujimave ale aj nebezpecne...

Od reg.: K-NinetyNine

|

Pridané:

16.11.2015 18:24

nemam s tymyo konktrene skusenosti ale predpokladam ze to bude fungovat rovnako ako inde:

vygenerujes si par privatny/verejny kluc, vytvoris ziadost o certifikat s tvojim privatnym klucom, posles ziadost CA, CA posle naspat hotovy certifikat ktory si vytlacis cez wifi vo velkom kancli a prides len po hotovy papier.

a nikto okrem teba nepozna privatny kluc, pokial si ho teda tiez nevytlacic cez nezabezpecenu wifi.

|

| |

Certifikat

Od: www.payperhost.com

|

Pridané:

17.11.2015 16:41

Toto sa chystame na nasom pay as you go hostingu podporovat hned ako bude mozne.

|